Backtrack是最有名的渗透测试/安全评估Linux发行版。2012年8月13日,Backtrack 5 R3发布。这个版本新增了约60个新工具,大多数在 Las Vegas 举行的Defcon 和Blackhat大会过程中发布。

在本系列文章中,我们会去看看Backtrack 5 R3中发布的最新工具及其用法。

Fern-Wifi-Cracker

Fern Wi-fi cracker是python编写的一款无线网络破解测试工具,提供了GUI界面。通常情况下,你需要分别启动aireplay-ng, airodump-ng and aircrack-ng 进行无线网络的破解,但是 Fern-Wifi-cracker把这件事情变得简单。

在启动Fern Wi-fi cracker之前,你需要确定你的无线网卡是否支持包注入。确定方法也很简单,你只要输入airmon-ng,然后你可以看到可以配置monitor mode的网口。

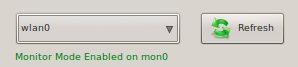

选择你想要嗅探的网口

只要你选择了,他会自动在选择的接口(wlan0)上建立一个虚拟接口(mon0)

接下来你只需要选择网络, 点击“Wi-fi attack”即开始WEP破解过程

同样的,Fern Wi-fi cracker 也可以进行WPA破解,过程也是非常简单,就留给大家自己研究吧:)

Dnmap

想象下如果你的网络非常庞大,使用单主机nmap进行扫描实在是一件费时费力的事。遇到这种情况,元芳,你怎么看?Dnmap就为解决此问题而生,是一款nmap的分布式实现。

Dnmap的总体使用过程如下:

1.建立一个commands.txt文件,文件内容为你需要执行的命令。

2.执行dnmap server并且把commands.txt作为参数

3.使用client端连接server。确保server与client的连通性。

具体过程及截图

打开dnmap,其位于

Information Gathering –> Network Analysis –> Identify Live hosts

建立扫描指令文件

启动server

client连接server

开始扫描

扫描完成后,你可以在 nmap_output目录下找到扫描结果文件(.nmap, .gnmap和xml三种格式)

本文来自:http://www.freebuf.com/articles/web/6012.html 更多关于Backtrack的说明文可以参考《backtrack》

本文由网络安全攻防研究室(www.91ri.org)信息安全小组收集整理,转载请注明出处!